Applikationen, der præsenteres som Flash Player til Android, anvender instant messaging protokol (bedre kendt som XMPP), så den er i stand til at kommunikere med C&C servere.

Nye undersøgelser foretaget af Check Point Software Technologies afslørede, at dette malware er anderledes end alle andre ransomware til mobil på grund af denne særlige metode, hvorpå den kommunikerer med servere. Programmet anvender Extensible Messaging and Presence Protocol, så det kan kommunikere med C&C servere.

Forskerne kom frem til følgende:

Vores Ransomware prøve har en anden tilgang til sine meddelelser. Programmet anvender en almindelig instant messaging protokol, som kaldes XMPP (Extensible Messaging and Presence Protocol), til at sende information fra den inficerede enhed og til at modtage kommandoer, såsom at kryptere brugerfiler med en given nøglekryptering, sende en SMS, ringe til et telefonnummer osv.

Det er meget sværere for diverse sikkerhedsudstyr at kunne spore malwareprogrammets C&C trafik såvel som at skelne mellem det og anden lovlig XMPP trafik, idet programmet anvender XMPP. Det gør det også umuligt at blokere trafik ved at føre kontrol med mistænkelige URLs. Desuden kræver dette malwareprogram ikke noget ekstra program for at blive installeret på enheden, da denne teknik benytter eksterne biblioteksfunktioner, som håndterer kommunikationen. Da XMPP understøtter TLS, er kommunikationen mellem klienten og serveren også krypteret på stedet.

Du kan meget nemt komme i denne situation – når du downloader og installerer (godkender alle vilkår og betingelser, giver alle de nødvendige tilladelser osv) denne falske Flash Player, vil en meget stor del af dine gemte data på din mobile enhed straks blive krypteret.

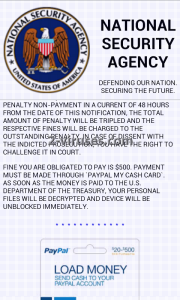

Hvordan kan du så finde ud af om din enhed er inficeret? Først og fremmest vil du se billede som dette (se billedet herunder):

Derudover vil du modtage en SMS med en advarsel, der hævder, at hvis du ikke betaler løsesummen indenfor de næste 48 timer, vil den blive tredoblet. Det er en klassisk trussel, der bruges til at skræmme brugerne og anspore dem til at betale.

Selvom de fleste enheder, der er inficeret med dette ransomware, befinder sig i USA, er man også kommet ud for det i Europa og Asien. Indtil videre har næsten 10 % af ofrene allerede betalt løsesummen. Den mindste løsesum er $200 og kan nå op til $500.

Hvis din enhed er inficeret med dette ransomware, kan vi ikke råde dig til at betale løsesummen.

Selvom du betaler den, er der ingen garanti for, at dine filer vil blive dekrypteret.

Kilde: https://www.2-viruses.com/mobile-malwares/new-unusual-android-ransomware